Was ist Passwort-Cracking?

Password Cracking ist der Prozess des Versuchs, unbefugten Zugriff auf eingeschränkte Systeme mit gängigen Passwörtern oder Algorithmen zu erhalten, die Passwörter erraten. Mit anderen Worten, es ist eine Kunst, das richtige Passwort zu erhalten, das den Zugriff auf ein System ermöglicht, das durch eine Authentifizierungsmethode geschützt ist.

Passwort-cracking beschäftigt eine Reihe von Techniken, um seine Ziele zu erreichen., Der Cracking-Prozess kann entweder den Vergleich gespeicherter Passwörter mit der Wortliste beinhalten oder Algorithmen verwenden, um Passwörter zu generieren, die

In diesem Tutorial stellen wir Ihnen die gängigen Techniken zum Knacken von Passwörtern und die Gegenmaßnahmen vor, die Sie zum Schutz von Systemen vor solchen Angriffen implementieren können.

Themen in diesem Tutorial behandelt

- Was ist Passwort Stärke?,

- Passwort-cracking-Techniken

- Passwort-Cracking-Tools

- Passwort-Cracking-Leistungsindikator Misst

- Hacker-Zuordnung: Hack Jetzt!

Was ist Passwortstärke?

Die Passwortstärke ist das Maß für die Effizienz eines Passworts, um Passwortrissangriffen zu widerstehen. Die Stärke eines Passworts wird bestimmt durch;

- Länge: die Anzahl der Zeichen, die das Passwort enthält.

- Komplexität: Verwendet es eine Kombination aus Buchstaben, Zahlen und Symbolen?,

- Unberechenbarkeit: Ist es etwas, das leicht von einem Angreifer erraten werden kann?

Schauen wir uns nun ein praktisches Beispiel an. Wir werden drei Passwörter verwenden, nämlich

1. Passwort

2. password1

3. # password1$

In diesem Beispiel verwenden wir den Kennwortstärkeindikator von Cpanel beim Erstellen von Kennwörtern. Die folgenden Bilder zeigen die Kennwortstärken jedes der oben aufgeführten Kennwörter.

Hinweis: die passwort verwendet ist passwort die festigkeit ist 1, und es ist sehr schwach.,

Hinweis: Das verwendete Passwort ist password1 Die Stärke ist 28 und es ist immer noch schwach.

Hinweis: Das verwendete Passwort ist #password1$ Die Stärke ist 60 und es ist stark.

Je höher die Festigkeitszahl, desto besser das Passwort.

Nehmen wir an, dass wir unsere oben genannten Passwörter mit MD5-Verschlüsselung speichern müssen. Wir werden einen Online-MD5-Hash-Generator verwenden, um unsere Passwörter in MD5-Hashes umzuwandeln.,6c9a58b“>

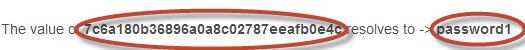

We will now use http://www.md5this.com/ to crack the above hashes., Die folgenden Bilder zeigen die Ergebnisse zum Knacken von Kennwörtern für die oben genannten Kennwörter.

Wie Sie sehen können aus den obigen Ergebnissen haben wir es geschafft, das erste und zweite Passwort mit niedrigeren Festigkeitszahlen zu knacken. Wir haben es nicht geschafft, das dritte Passwort zu knacken, das länger, komplexer und unvorhersehbarer war. Es hatte eine höhere Festigkeitszahl.,

Passwort-Cracking-Techniken

Es gibt eine Reihe von Techniken, mit denen Passwörter geknackt werden können. Wir werden die am häufigsten verwendeten unten beschreiben;

- Wörterbuchangriff-Diese Methode beinhaltet die Verwendung einer Wortliste zum Vergleichen mit Benutzerkennwörtern.

- Brute-Force-Angriff– Diese Methode ähnelt dem Wörterbuchangriff. Brute-Force-Angriffe verwenden Algorithmen, die alphanumerische Zeichen und Symbole kombinieren, um Passwörter für den Angriff zu erstellen. Zum Beispiel kann ein Passwort mit dem Wert „Passwort“ auch als p@$$word mit dem Brute-Force-Angriff versucht werden.,

- Rainbow table attack-Diese Methode verwendet vorberechnete Hashes. Nehmen wir an, wir haben eine Datenbank, in der Passwörter als MD5-Hashes gespeichert sind. Wir können eine andere Datenbank erstellen, die MD5-Hashes häufig verwendeter Kennwörter enthält. Wir können dann den Passwort-Hash, den wir haben, mit den gespeicherten Hashes in der Datenbank vergleichen. Wenn eine Übereinstimmung gefunden wird, haben wir das Passwort.

- Vermutung-Wie der Name schon sagt, beinhaltet diese Methode das Raten. Passwörter wie Qwerty, Passwort, Admin usw. werden häufig verwendet oder als Standardkennwörter festgelegt., Wenn sie nicht geändert wurden oder wenn der Benutzer bei der Auswahl von Kennwörtern nachlässig ist, können sie leicht kompromittiert werden.

- Spidering-Die meisten Organisationen verwenden Kennwörter, die Unternehmensinformationen enthalten. Diese Informationen finden Sie auf Firmenwebsites, sozialen Medien wie Facebook, Twitter usw. Spidering sammelt Informationen aus diesen Quellen, um Wortlisten zu erstellen. Die Wortliste wird dann verwendet, um Wörterbuch-und Brute-Force-Angriffe auszuführen.,

Spidering sample dictionary attack wordlist

Password cracking tool

Dies sind Softwareprogramme, mit denen Benutzerpasswörter geknackt werden. Wir haben uns bereits ein ähnliches Tool im obigen Beispiel zu Passwortstärken angesehen. Die Website www.md5this.com verwendet eine Rainbow-Tabelle, um Passwörter zu knacken. Wir werden uns nun einige der häufig verwendeten Tools

John the Ripper

John the Ripper verwendet die Eingabeaufforderung, um Kennwörter zu knacken. Dies macht es für fortgeschrittene Benutzer geeignet, die bequem mit Befehlen arbeiten. Es verwendet Wordlist, um Passwörter zu knacken., Das Programm ist kostenlos, aber die Wortliste muss gekauft werden. Es hat freie alternative Wortlisten, die Sie verwenden können. Besuchen Sie die Produktwebsite https://www.openwall.com/john/ für weitere Informationen und deren Verwendung.

Kain & Abel

Kain & Abel läuft auf windows. Es wird verwendet, um Passwörter für Benutzerkonten, Wiederherstellung von Microsoft Access-Passwörtern, Netzwerk-Sniffing usw. wiederherzustellen. Im Gegensatz zu John the Ripper verwendet Cain & Abel eine grafische Benutzeroberfläche., Es ist sehr häufig bei Neulingen und Skript Kiddies wegen seiner Einfachheit der Verwendung. Besuchen Sie die Produkt-Website https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml für weitere Informationen und wie es zu benutzen.

Ophcrack

Ophcrack ist ein plattformübergreifender Windows Password Cracker, der Rainbow Tables verwendet, um Passwörter zu knacken. Es läuft unter Windows, Linux und Mac OS. Es hat auch ein Modul für Brute-Force-Angriffe unter anderem. Besuchen Sie die Produkt-Website https://ophcrack.sourceforge.io/ für weitere Informationen und wie es zu benutzen.,

Password Cracking Counter Measures

- Eine Organisation kann die folgenden Methoden verwenden, um die Wahrscheinlichkeit zu verringern, dass die Passwörter geknackt wurden

- Vermeiden Sie kurze und leicht vorhersagbare Passwörter

- Vermeiden Sie die Verwendung von Passwörtern mit vorhersagbaren Mustern wie 11552266.

- In der Datenbank gespeicherte Passwörter müssen immer verschlüsselt sein. Für MD5-Verschlüsselungen ist es besser, die Passwort-Hashes vor dem Speichern zu salzen. Beim Salzen wird dem angegebenen Kennwort ein Wort hinzugefügt, bevor der Hash erstellt wird.,

- Die meisten Registrierungssysteme haben Kennwortstärkeindikatoren, Organisationen müssen Richtlinien verabschieden, die hohe Kennwortstärkezahlen bevorzugen.

Hacking Activity: Hack Jetzt!

In diesem praktischen Szenario werden wir Windows-Konto mit einem einfachen Passwort knacken. Windows verwendet NTLM-Hashes, um Kennwörter zu verschlüsseln. Dazu verwenden wir das NTLM Cracker Tool in Cain und Abel.,

Cain und Abel Cracker können verwendet werden, um Passwörter zu knacken;

- Dictionary attack

- Brute force

- Cryptanalysis

In diesem Beispiel verwenden wir den Dictionary Attack. Sie müssen das Wörterbuch Angriff Wortliste hier 10k-Most-Common herunterladen.zip

Für diese Demonstration haben wir ein Konto namens Konten mit dem Kennwort qwerty unter Windows 7 erstellt.,

Passwort knacken schritte

- Öffnen Cain und Abel, sie erhalten die folgenden wichtigsten bildschirm

- Machen stellen Sie sicher, dass die Registerkarte Cracker wie oben gezeigt ausgewählt ist

- Klicken Sie auf die Schaltfläche Hinzufügen in der Symbolleiste.,

- Das folgende Dialogfenster erscheint

- Die lokalen Benutzerkonten werden wie folgt angezeigt. Hinweis Die angezeigten Ergebnisse beziehen sich auf die Benutzerkonten auf Ihrem lokalen Computer.

- Klicken Sie mit der rechten Maustaste auf das Konto, das Sie knacken möchten. Für dieses Tutorial verwenden wir Konten als Benutzerkonto.,

- Der folgende Bildschirm erscheint

- Rechtsklick auf die wörterbuch Abschnitt und wählen Sie Hinzufügen zur Liste Menü wie oben gezeigt

- Navigieren Sie zu den 10k am häufigsten.txt-Datei, die Sie gerade heruntergeladen haben

- Klicken Sie auf start

- Wenn der Benutzer ein einfaches Passwort wie qwerty verwendet hat, sollten Sie die folgenden Ergebnisse erhalten können.,

- Hinweis: Die Zeit, die zum Knacken des Passworts benötigt wird, hängt von der Kennwortstärke, Komplexität und Verarbeitungsleistung Ihres Computers ab.

- Wenn das Passwort mit einem Wörterbuchangriff nicht geknackt wird, können Sie Brute-Force-oder Kryptoanalyseangriffe ausprobieren.

Zusammenfassung

- Password cracking ist die Kunst, gespeicherte oder übertragene Passwörter wiederherzustellen.

- Die Kennwortstärke wird durch die Länge, Komplexität und Unvorhersehbarkeit eines Kennwortwerts bestimmt.,

- Gängige Passworttechniken umfassen Wörterbuchangriffe, Brute-Force, Rainbow-Tabellen, Spidering und Cracking.

- Password cracking Tools vereinfachen das Knacken von Passwörtern.