w PreVeil często wyjaśniamy naszym klientom, jak działają klucze publiczne i prywatne. Pomyśleliśmy, że pomocne będzie omówienie, czym są te klucze, czym nie są i jak działają.

poniższy blog zawiera ogólny przegląd par kluczy publicznych i prywatnych, a nie architektoniczny przegląd PreVeil. Aby uzyskać szczegółowe informacje na temat architektury klucza publiczno-prywatnego PreVeil, zapoznaj się z naszym białym dokumentem architektonicznym.,

jak działa szyfrowanie kluczy publicznych i prywatnych

klucze publiczne i prywatne stanowią podstawę kryptografii klucza publicznego , znanej również jako kryptografia asymetryczna. W kryptografii klucza publicznego każdy klucz publiczny pasuje Tylko do jednego klucza prywatnego. Razem służą do szyfrowania i deszyfrowania wiadomości. Jeśli zakodujesz wiadomość za pomocą klucza publicznego danej osoby, może ona ją odszyfrować tylko za pomocą dopasowanego klucza prywatnego.

klucze publiczne i prywatne: przykład

Bob chce wysłać Alice zaszyfrowany e-mail. Aby to zrobić, Bob bierze klucz publiczny Alice i szyfruje jej wiadomość., Następnie, gdy Alicja otrzymuje wiadomość, bierze klucz prywatny, który jest znany tylko jej, aby odszyfrować wiadomość od Boba.

chociaż atakujący mogą próbować zagrozić serwerowi i odczytać wiadomość, nie będą w stanie tego zrobić, ponieważ brakuje im klucza prywatnego do odszyfrowania wiadomości. Tylko Alicja będzie w stanie odszyfrować wiadomość, ponieważ jako jedyna posiada klucz prywatny. A kiedy Alice chce odpowiedzieć, po prostu powtarza proces, szyfrując wiadomość do Boba za pomocą klucza publicznego Boba.,

![]()

Więcej informacji o tym, jak używane są klucze publiczne i prywatne:

Whitepaper: PreVeil Security and Design

Article: end-to-end encryption![]()

różnica między kluczami publicznymi i prywatnymi

klucze publiczne zostały opisane przez niektórych jako takie jak adres firmy w Internecie – jest publiczny i każdy może go wyszukać i udostępnić. W szyfrowaniu asymetrycznym klucze publiczne mogą być udostępniane wszystkim w systemie. Gdy nadawca ma klucz publiczny, używa go do szyfrowania wiadomości.,

każdy klucz publiczny jest sparowany z unikalnym kluczem prywatnym. Pomyśl o kluczu prywatnym jak o kluczu do drzwi Firmy, w której tylko Ty masz kopię. Definiuje to jedną z głównych różnic między tymi dwoma typami kluczy. Klucz prywatny zapewnia, że tylko Ty możesz dostać się przez drzwi wejściowe. W przypadku zaszyfrowanych wiadomości Ten klucz prywatny służy do odszyfrowania wiadomości

razem, klucze te pomagają zapewnić bezpieczeństwo wymienianych danych. Wiadomość zaszyfrowana kluczem publicznym nie może zostać odszyfrowana bez użycia odpowiedniego klucza prywatnego.,

generowanie kluczy publicznych i prywatnych

klucz publiczny i prywatny nie są tak naprawdę kluczami, ale raczej są naprawdę dużymi liczbami pierwszymi, które są ze sobą matematycznie powiązane. Powiązanie w tym przypadku oznacza, że to, co jest zaszyfrowane przez klucz publiczny, może być odszyfrowane tylko przez powiązany klucz prywatny.

osoba nie może odgadnąć klucza prywatnego na podstawie znajomości klucza publicznego. Z tego powodu klucz publiczny może być swobodnie udostępniany. Klucz prywatny należy jednak tylko do jednej osoby.,

istnieje kilka dobrze znanych algorytmów matematycznych, które są używane do wytwarzania klucza publicznego i prywatnego. Do najbardziej cenionych algorytmów należą:

- Rivest-Shamir-Adelman (RSA) – najstarszy z systemów kryptografii klucza publicznego i prywatnego., Często używany do przesyłania współdzielonych kluczy do kryptografii klucza symetrycznego

- Digital Signature Standard (DSS) – federalny Standard przetwarzania informacji określający algorytmy, które mogą być używane do generowania podpisów cyfrowych, używany przez NIST

- Elliptic curve cryptography (ECC)– jak sama nazwa wskazuje, ECC opiera się na krzywych eliptycznych do generowania kluczy. Często używany do kluczowych umów i podpisów cyfrowych. W PreVeil używamy kryptografii krzywej eliptycznej Curve-25519 i NIST P-256.,

Kryptografia klucza publicznego zapewnia podstawę do bezpiecznego wysyłania i odbierania wiadomości za pomocą każdego, do którego klucza publicznego masz dostęp.

klucze publiczne włącz:

- użytkownicy mogą zaszyfrować wiadomość innym osobom w systemie

- możesz potwierdzić podpis podpisany przez czyjś klucz prywatny

klucze prywatne włącz:

- możesz odszyfrować wiadomość zabezpieczoną kluczem publicznym

- możesz podpisać wiadomość swoim kluczem prywatnym, aby odbiorcy wiedzieli, że wiadomość mogła pochodzić tylko od Ciebie.,

Szyfrowanie kluczy publiczno-prywatnych: rzeczywiste przykłady

podpisy cyfrowe

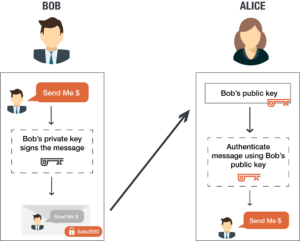

klucze publiczne i prywatne mogą być również używane do tworzenia podpisu cyfrowego. Podpis cyfrowy zapewnia, że osoba wysyłająca wiadomość jest tym, za kogo się podaje.

Zazwyczaj używamy klucza publicznego odbiorcy do szyfrowania danych, a następnie odbiorca używa swojego klucza prywatnego do odszyfrowywania danych. Jednak przy użyciu schematu podpisów cyfrowych nie ma możliwości uwierzytelnienia źródła wiadomości., Mike może zdobyć klucz publiczny Alice (ponieważ jest publiczny) i udawać, że Bob jest osobą wysyłającą wiadomość do Alice.

Aby utworzyć podpis cyfrowy, Bob podpisuje cyfrowo swój e-mail do Alice za pomocą klucza prywatnego. Kiedy Alicja otrzymuje wiadomość od Boba, może zweryfikować podpis cyfrowy na wiadomości od Boba za pomocą jego klucza publicznego. Ponieważ podpis cyfrowy wykorzystuje klucz prywatny Boba, Bob jest jedyną osobą, która może go utworzyć.

metoda PreVeil do zabezpieczania wiadomości jest nieco bardziej skomplikowana niż przykład podany powyżej., Przykład ten zawiera jednak ogólny zarys działania szyfrowania asymetrycznego.

Wymiana kluczy Diffie-Helman

Wymiana kluczy Diffie Hellman przedstawia przykład bezpiecznej wymiany kluczy kryptograficznych przez publiczny kanał.

w przeszłości bezpieczna, zaszyfrowana komunikacja wymagała, aby osoby najpierw wymieniały klucze za pomocą bezpiecznych środków, takich jak papierowe listy kluczy transportowane przez zaufanego kuriera., Metoda wymiany kluczy Diffiego-Hellmana pozwala dwóm stronom, które nie mają wcześniejszej wiedzy o sobie, na wspólne ustanowienie wspólnego tajnego klucza przez niepewny kanał.

PreVeil wykorzystuje wymianę kluczy Diffie Hellman, aby włączyć Web PreVeil. Web PreVeil to kompleksowa, szyfrowana usługa poczty e-mail oparta na przeglądarce, która umożliwia użytkownikom łatwy dostęp do bezpiecznego konta e-mail w Internecie bez pobierania oprogramowania lub zapamiętywania haseł.,

oto film wyjaśniający, jak to działa:

![]()

korzyści biznesowe z szyfrowania klucza publicznego i prywatnego

korzystając z klucza publicznego i prywatnego do szyfrowania i deszyfrowania, odbiorcy mogą mieć pewność, że dane są tym, co twierdzi nadawca. Odbiorca ma gwarancję poufności, integralności i autentyczności danych.

poufność jest zapewniona, ponieważ zawartość zabezpieczona kluczem publicznym może być odszyfrowana tylko kluczem prywatnym., Zapewnia to, że tylko zamierzony odbiorca może kiedykolwiek przejrzeć zawartość

integralność jest zapewniona, ponieważ część procesu odszyfrowywania wymaga sprawdzenia, czy otrzymana wiadomość pasuje do wysłanej wiadomości. Gwarantuje to, że wiadomość nie została zmieniona pomiędzy.

autentyczność jest zapewniona, ponieważ każda wiadomość wysłana przez Alicję do Boba jest również podpisywana kluczem prywatnym Alicji. Jedynym sposobem na odszyfrowanie klucza prywatnego Alice jest jej klucz publiczny, do którego Bob ma dostęp., Podpisując wiadomość swoim kluczem prywatnym, Alice zapewnia autentyczność wiadomości i pokazuje, że naprawdę pochodzi ona od niej.![]()

podsumowanie

pary kluczy publicznych i prywatnych stanowią podstawę bardzo silnego szyfrowania i bezpieczeństwa danych. Jeśli chcesz przeczytać więcej na temat kluczy publicznych i prywatnych, zapoznaj się z następującymi artykułami:

- szyfrowanie End-to-end

- uwierzytelnianie bez hasła

- Technologia PreVeil