PreVeilでは、公開鍵と秘密鍵の仕組みの概念をお客様に説明することがよくあります。 までを踏まえ、これらのキーは何なのか。

以下のブログでは、PreVeilのアーキテクチャの概要ではなく、公開鍵と秘密鍵のペアに関する一般的な概要を提供しています。 PreVeilの公開鍵-秘密鍵アーキテクチャの詳細な理解については、アーキテクチャホワイトペーパーをご覧ください。,

公開鍵および秘密鍵の暗号化の仕組み

公開鍵および秘密鍵は、非対称暗号とも呼ばれる公開鍵暗号の基礎を形成します。 公開鍵暗号では、すべての公開キーが一つの秘密キーに一致します。 一緒に、メッセージを暗号化および復号化するために使用されます。 ユーザーの公開鍵を使用してメッセージをエンコードする場合、一致する秘密鍵を使用してのみデコードできます。

公開鍵と秘密鍵:例

BobはAliceに暗号化された電子メールを送信したいと考えています。 これを行うために、BobはAliceの公開鍵を取得し、彼女にメッセージを暗号化します。, 次に、Aliceがメッセージを受信すると、Bobからのメッセージを復号化するために、Aliceだけが知っている秘密キーを取得します。

攻撃者はサーバーを侵害してメッセージを読み取ろうとするかもしれませんが、メッセージを復号化するための秘密鍵がないため、メッセージを読み取るこ アリスだけが秘密キーを持つ唯一のものであるため、メッセージを復号化できます。 そして、Aliceが返信したいとき、彼女は単にプロセスを繰り返し、Bobの公開鍵を使用してBobにメッセージを暗号化します。,

![]()

公開鍵と秘密鍵の使用方法の詳細:

ホワイトペーパー:PreVeilセキュリティとデザイン

記事:エンドツーエンドの暗号化![]()

公開鍵と秘密鍵の違い

公開鍵は、ウェブ上のビジネスアドレスのようなものとして記述されています-それは公開されており、誰でもそれを調べて広く共有することがで 非対称暗号化では、公開キーをシステム内のすべてのユーザーと共有できます。 送信者が公開キーを取得すると、送信者はそれを使用してメッセージを暗号化します。,

各公開鍵は、一意の秘密鍵とペアになっています。 秘密鍵は、あなただけがコピーを持っているビジネスの玄関の鍵に似ていると考えてください。 これは、二つのタイプのキーの主な違いの一つを定義します。 秘密キーは、あなただけが正面玄関を通過できるようにします。 暗号化されたメッセージの場合は、この秘密キーを使用してメッセージを復号化します

一緒に、これらのキーは交換されたデータのセキュリティを確保す 公開キーで暗号化されたメッセージは、対応する秘密キーを使用しないと復号化できません。,

公開鍵と秘密鍵の生成

公開鍵と秘密鍵は実際には鍵ではなく、数学的に互いに関連している本当に大きな素数です。 この場合、関連付けられていることは、公開鍵によって暗号化されたものは、関連する秘密鍵によってのみ復号化できることを意味します。

人は公開鍵を知っていることに基づいて秘密鍵を推測することはできません。 このため、公開鍵を自由に共有することができます。 ただし、秘密鍵は一人のみに属します。,

公開鍵と秘密鍵を生成するために使用されるいくつかのよく知られた数学的アルゴリズムがあります。

- Rivest-Shamir-Adelman(RSA)–公開秘密鍵暗号システムの中で最も古いものです。, 対称鍵暗号用の共有鍵の送信によく使用される

- Digital Signature Standard(DSS)–Nist

- 楕円曲線暗号(ECC)で使用されるデジタル署名の生成に使用できるアルゴリズムを指定する連邦情報処理標準–その名前が示すように、ECCは楕円曲線に基づいて鍵を生成します。 多くの場合、鍵合意とデジタル署名に使用されます。 PreVeilでは、楕円曲線暗号のCurve-25519とNIST P-256を使用しています。,

公開鍵暗号は、公開鍵にアクセスできるすべてのユーザーとメッセージを安全に送受信するための基礎を提供します。

公開鍵enable:

- システム上の他の個人へのメッセージを暗号化するユーザー

- 誰かの秘密鍵で署名された署名を確認することができます

秘密鍵enable:

- 公開鍵で保護されたメッセージを復号化することができます

- 受信者がメッセージがあなたからのものだけであることを知るように、秘密鍵でメッセージに署名することができます。,

公開-秘密キー暗号化:実世界の例

デジタル署名

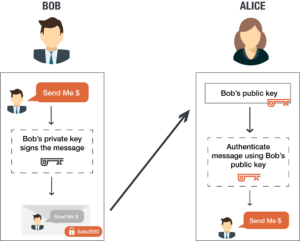

公開キーと秘密キーは、デジタル署名を作成するために使用することもできます。 デジタル署名は、メッセージを送信する人が彼らが主張する人であることを保証します。

通常、受信者の公開キーを使用してデータを暗号化し、受信者は秘密キーを使用してデータを復号化します。 ただし、デジタル署名のスキームを使用すると、メッセージのソースを認証する方法はありません。, MikeはAliceの公開鍵を取得し(公開されているため)、BobがAliceにメッセージを送信している人であるとふりをすることができます。

デジタル署名を作成するために、ボブは自分の秘密鍵を使ってアリスに電子メールに署名します。 AliceはBobからのメッセージを受信すると、bobの公開鍵を使用して、Bobからのメッセージのデジタル署名を確認できます。 デジタル署名はBobの秘密鍵を使用するため、署名を作成できるのはBobだけです。

メッセージを保護するためのPreVeilの方法は、上記の例よりも少し複雑です。, ただし、この例では、非対称暗号化の仕組みについての一般的な概要を示しています。

Diffie-Helman鍵交換

Diffie Hellman鍵交換は、ユーザーがパブリックチャネルを介して暗号鍵を安全に交換する方法の例を示しています。

かつては、安全な暗号化通信では、個人が最初に信頼できる宅配便で輸送される紙の鍵リストなどの安全な手段で鍵を交換する必要がありました。, Diffie–Hellman鍵交換法は、互いに予備知識を持たない二つの当事者が、安全でないチャネル上で共同で共有秘密鍵を確立することを可能にする。

PreVeilはDiffie Hellman鍵交換を使用してWeb PreVeilを有効にします。 Web PreVeilは、ユーザーが簡単に任意のソフトウェアのダウンロードや覚えておくべき任意のパスワードなしで、web上で自分の安全な電子メールアカウントにアクセス,

これがどのように機能するかを説明するビデオは次のとおりです。

![]()

公開秘密鍵暗号化のビジネス上の利点

暗号化と復号化に公開鍵と秘密鍵を使用することにより、受信者はデータが送信者が言うものであると確信することができます。 受信者は、データの機密性、完全性および真正性を保証されています。

公開鍵で保護されたコンテンツは秘密鍵でしか復号化できないため、機密性が確保されています。, これにより、復号化プロセスの一部が受信したメッセージが送信されたメッセージと一致することをチェックする必要があるため、目的の受信者のみが このメッセージが変更されていない。

AliceからBobに送信された各メッセージもAliceの秘密鍵によって署名されているため、信頼性が保証されます。 Aliceの秘密鍵を復号化する唯一の方法は、Bobがアクセスできる公開鍵を使用することです。, 彼女の秘密鍵でメッセージに署名することによって、Aliceはメッセージの真正性を保証し、それが本当に彼女から来たことを示します。![]()

結論

公開鍵と秘密鍵のペアは、非常に強力な暗号化とデータセキュリティの基礎を形成します。 公開鍵と秘密鍵の詳細を読むことに興味がある場合は、次の記事を参照してください。

- End-to-end encryption

- パスワードレス認証

- PreVeil technology