Mikä on Salasana Halkeilua?

Password cracking on prosessi, jossa yritetään saada luvaton pääsy rajoitettuihin järjestelmiin käyttämällä yleisiä salasanoja tai algoritmeja, jotka arvailevat salasanoja. Toisin sanoen, se on taidetta saada oikea salasana, joka antaa pääsyn järjestelmään suojattu todentamismenetelmällä.

Password cracking käyttää useita tekniikoita saavuttaakseen tavoitteensa., Halkeilua voi liittyä joko vertaamalla tallennettuja salasanoja vastaan sana luettelosta tai käyttää algoritmeja luoda salasanoja, jotka vastaavat

tässä Opetusohjelmassa, me tutustuttaa sinut yleisiä salasana halkeilua tekniikoita ja vastatoimia voit toteuttaa suojata järjestelmiä vastaan tällaisia hyökkäyksiä.

tämän opetusohjelman aiheet

- mikä on salasanan vahvuus?,

- Salasana halkeilua tekniikoita

- Salasana Halkeilua Työkaluja

- Salasana Halkeilua Counter Toimenpiteet

- Hakkerointi Tehtävä: Hack Nyt!

Mikä on salasanan vahvuus?

Salasanavahvuus on mitta salasanan tehokkuudelle vastustaa salasanojen murtumishyökkäyksiä. Vahvuus salasanan määräytyy;

- Pituus: merkkien määrä salasana sisältää.

- monimutkaisuus: käyttääkö se kirjainten, numeroiden ja symbolin yhdistelmää?,

- arvaamattomuus:voiko hyökkääjän helposti arvata?

katsotaan nyt käytännön esimerkkiä. Käytämme kolmea salasanaa eli

1. salasana

2. password1

3. #password1$

tässä esimerkissä käytämme salasanan vahvuus indikaattori Cpanel, kun luot salasanaa. Alla olevista kuvista näet jokaisen yllä mainitun salasanan vahvuudet.

Huomautus: käytetty salasana on salasanan vahvuus on 1, ja se on hyvin heikko.,

Huomautus: salasana, jota käytetään on password1 vahvuus on 28, ja se on edelleen heikko.

Huomautus: käytetty salasana on #password1$ vahvuus on 60 ja se on vahva.

Mitä korkeampi lujuusluku, sitä parempi salasana.

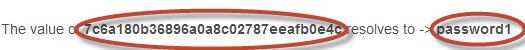

oletetaan, että meidän on tallennettava yllä olevat salasanat md5-salauksen avulla. Käytämme online-md5 hash generaattori muuntaa meidän salasanat md5 hash.,6c9a58b”>

We will now use http://www.md5this.com/ to crack the above hashes., Alla olevat kuvat näyttävät yllä olevien salasanojen salasanan murtumisen tulokset.

Kuten voitte nähdä edellä tuloksia, onnistuimme murtaa ensimmäisen ja toisen salasanoja, jotka oli pienempi voimaa numerot. Emme onnistuneet murtamaan kolmatta salasanaa, joka oli pidempi, monimutkainen ja arvaamaton. Siinä oli suurempi voimaluku.,

salasanojen halkeilutekniikat

salasanojen murtamiseen on useita tekniikoita. Kuvaamme yleisimmin käytetty niistä alla;

- Sanakirja hyökkäys– Tämä menetelmä liittyy käytön sanalista verrataan käyttäjän salasanat.

- Brute force attack– tämä menetelmä muistuttaa sanakirjahyökkäystä. Brute force-hyökkäyksissä käytetään algoritmeja, joissa yhdistyvät alfa-numeeriset merkit ja symbolit keksimään salasanoja hyökkäykseen. Esimerkiksi arvoa ”salasana” kuvaavaa salasanaa voi kokeilla myös nimellä p@$$sana brute force Attackilla.,

- Rainbow table attack– tässä menetelmässä käytetään valmiiksi laskettuja viivoja. Oletetaan, että meillä on tietokanta, joka tallentaa salasanat MD5-viivoina. Voimme luoda toisen tietokannan, jossa on MD5-viivoja yleisesti käytettyjä salasanoja. Voimme sitten verrata salasana hash meillä vastaan tallennettuja viivoja tietokantaan. Jos tulitikku löytyy, meillä on salasana.

- Arvaa– kuten nimestä voi päätellä, tähän menetelmään liittyy arvailua. Salasanat, kuten qwerty, password, admin, jne. käytetään yleisesti tai asetetaan oletussalasanoiksi., Jos niitä ei ole muutettu tai jos käyttäjä on huolimaton salasanoja valitessaan, ne voivat helposti vaarantua.

- Indeksointikin– Useimmat organisaatiot käyttävät salasanoja, jotka sisältävät yrityksen tietoja. Nämä tiedot löytyvät yrityksen verkkosivuilta, sosiaalisesta mediasta, kuten Facebookista, Twitteristä jne. Spidering kerää tietoa näistä lähteistä keksimään sanalistoja. Sanalistalla tehdään sanakirjaa ja raakoja voimahyökkäyksiä.,

Indeksointikin näyte sanakirja hyökkäys sanalista

Salasanojen murtamiseen työkalu

Nämä ovat ohjelmia, joita käytetään murtaa salasanat. Katsoimme jo edellä mainitussa esimerkissä vastaavaa työkalua salasanavahvuuksista. Verkkosivut www.md5this.com käyttää sateenkaaripöytää salasanojen murtamiseen. Me nyt tarkastelemme joitakin yleisesti käytettyjä työkaluja,

John the Ripper

John the Ripper käyttää komentorivi murtaa salasanat. Tämä tekee siitä sopivan kehittyneille käyttäjille, jotka ovat mukavia työskennellä komentojen kanssa. Se käyttää wordlist murtaa salasanoja., Ohjelma on ilmainen,mutta sanalista on ostettava. Siinä on ilmaisia vaihtoehtoisia sanalistoja, joita voit käyttää. Käy tuotteen verkkosivuilla https://www.openwall.com/john/ lisätietoja ja miten käyttää sitä.

Cain & Abel

Cain & Abel toimii windows. Sitä käytetään palauttaa salasanoja käyttäjätilien, elpyminen Microsoft Access salasanat; verkottuminen haistella, jne. Toisin kuin John the Ripper, Kain & Abel käyttää graafista käyttöliittymää., Se on hyvin yleinen keskuudessa aloittelijoille ja script kiddies, koska sen yksinkertaisuus käyttöä. Käy tuotteen verkkosivuilla https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml saadaksesi lisätietoa ja miten sitä käytetään.

Ophcrack

Ophcrack on cross-platform Windows password cracker, joka käyttää rainbow taulukot murtaa salasanat. Se toimii Windows, Linux ja Mac OS. Siinä on myös moduuli muun muassa raa ’ an voiman hyökkäyksiin. Käy tuotteen verkkosivuilla https://ophcrack.sourceforge.io/ lisätietoja ja miten käyttää sitä.,

Salasana Halkeilua vastatoimet

- organisaatiolla voi käyttää seuraavia menetelmiä vähentää mahdollisuuksia salasanoja murrettu

- Vältä lyhyitä ja helposti predicable salasanat

- Vältä salasanat ennustettavissa kuvioita, kuten 11552266.

- tietokantaan tallennetut salasanat on aina salattava. MD5-salauksissa on parempi suolata salasana ennen niiden tallentamista. Suolaus tarkoittaa jonkin sanan lisäämistä annettuun salasanaan ennen hasiksen luomista.,

- Useimmat rekisteröinti järjestelmät ovat salasanan vahvuus indikaattoreita, organisaatioiden on omaksuttava politiikkoja, jotka suosivat korkea salasanan vahvuus numeroita.

Hacking Activity: Hack Now!

tässä käytännön skenaariossa aiomme murtaa Windows-tilin yksinkertaisella salasanalla. Windows käyttää NTLM-viivoja salasanojen salaamiseen. Käytämme NTLM cracker työkalu Kain ja Abel tehdä, että.,

Kain ja Abel cracker voidaan käyttää crack salasanat;

- Sanakirja hyökkäys

- raa ’ alla voimalla

- Kryptoanalyysikonsultti

käytämme sanakirja hyökkäys tässä esimerkissä. Sinun täytyy ladata sanakirjan hyökkäys wordlist täällä 10K-yleisin.zip

tätä esittelyä varten olemme luoneet tilin nimeltä tilit salasanalla qwerty Windows 7: ssä.,

Salasana halkeilua vaiheet

- Avaa Kain ja Abel, saat seuraavat tärkein näyttö

- varmista, että cracker-välilehti on valittuna, kuten yllä

- Klikkaa Lisää-painiketta työkalurivillä.,

- seuraava valintaikkuna tulee näkyviin

- paikalliset käyttäjätilit tulee näkyviin seuraavasti. Huomaa tulokset näkyvät käyttäjätilien paikallisen koneen.

- napsauta hiiren kakkospainikkeella tiliä, jonka haluat halki. Tätä opetusohjelma, käytämme tilejä käyttäjätilinä.,

- seuraava näyttö tulee näkyviin

- klikkaa hiiren Oikealla sanakirja-osioon ja valitse Lisää luetteloon valikko kuten yllä

- Selaa 10k yleisimmät.txt-tiedosto, että olet juuri ladannut

- Klikkaa käynnistä-painiketta

- Jos käyttäjä käyttää yksinkertainen salasana, kuten qwerty, sinun pitäisi olla mahdollisuus saada seuraavat tulokset.,

- Huom: aika murtaa salasana riippuu salasanan vahvuus, monimutkaisuus ja käsittelyn teho koneen.

- Jos salasanaa ei murreta sanakirjahyökkäyksellä, voi kokeilla raakaa voimaa tai kryptoanalyysihyökkäyksiä.

Yhteenveto

- salasanan murtuminen on taito palauttaa tallennetut tai Lähetetyt salasanat.

- salasanan vahvuus määräytyy salasanan arvon pituuden, monimutkaisuuden ja arvaamattomuuden mukaan.,

- yleisiä salasanatekniikoita ovat sanakirjahyökkäykset, brute force, rainbow-pöydät, spidering ja cracking.

- Password cracking tools yksinkertaistaa salasanojen krakkausprosessia.