hos PreVeil finder vi os ofte forklare vores kunder begreberne, hvordan offentlige og private nøgler fungerer. Vi troede, det ville være nyttigt at diskutere, hvad disse nøgler er, hvad de ikke er, og hvordan de fungerer.

bloggen nedenfor giver et generelt overblik over offentlige og private nøglepar snarere end et arkitektonisk overblik over PreVeil. For en detaljeret forståelse af Preveils offentlig-private nøglearkitektur, kan du tjekke vores arkitektoniske hvidbog.,

Sådan fungerer offentlig og privat nøglekryptering

offentlige og private nøgler danner grundlaget for offentlig nøglekryptografi , også kendt som asymmetrisk kryptografi. I offentlig nøgle kryptografi, hver offentlig nøgle matcher kun en privat nøgle. Sammen er de vant til at kryptere og dekryptere meddelelser. Hvis du koder en meddelelse ved hjælp af en persons offentlige nøgle, kan de kun afkode den ved hjælp af deres matchende private nøgle.

offentlige og private nøgler: et eksempel

Bob ønsker at sende Alice en krypteret e-mail. For at gøre dette tager Bob Alice ‘ s offentlige nøgle og krypterer hans besked til hende., Derefter, når Alice modtager beskeden, tager hun den private nøgle, der kun er kendt for hende for at dekryptere beskeden fra Bob.

selvom angribere måske forsøger at kompromittere serveren og læse meddelelsen, vil de ikke kunne, fordi de mangler den private nøgle til at dekryptere meddelelsen. Kun Alice vil være i stand til at dekryptere beskeden, da hun er den eneste med den private nøgle. Og når Alice vil svare, gentager hun simpelthen processen og krypterer hendes besked til Bob ved hjælp af Bobs offentlige nøgle.,

![]()

Mere om, hvordan offentlige og private nøgler er anvendt:

Whitepaper: PreVeil Sikkerhed og Design

Artiklen: End-to-end-kryptering![]()

forskellen mellem offentlige og private nøgler

Offentlige nøgler er blevet beskrevet af nogle som en virksomhed adresse på nettet – det er offentlige, og alle kan slå det op og dele det bredt. I asymmetrisk kryptering kan offentlige nøgler deles med alle i systemet. Når afsenderen har den offentlige nøgle, bruger han den til at kryptere sin besked.,

hver offentlig nøgle kommer parret med en unik privat nøgle. Tænk på en privat nøgle som beslægtet med nøglen til hoveddøren til en virksomhed, hvor kun du har en kopi. Dette definerer en af de vigtigste forskelle mellem de to typer nøgler. Den private nøgle sikrer, at kun du kan komme gennem hoveddøren. I tilfælde af krypterede meddelelser bruger du denne private nøgle til at dekryptere meddelelser

sammen hjælper disse nøgler med at sikre sikkerheden for de udvekslede data. En meddelelse, der er krypteret med den offentlige nøgle, kan ikke dekrypteres uden at bruge den tilsvarende private nøgle.,

Generering af offentlige og private nøgler

Den offentlige og private nøgle er ikke rigtig nøgler, men snarere er virkelig store primtal, der er matematisk relateret til hinanden. At være relateret i dette tilfælde betyder, at uanset hvad der er krypteret af den offentlige nøgle kun kan dekrypteres af den relaterede private nøgle.

En person kan ikke gætte den private nøgle baseret på at kende den offentlige nøgle. På grund af dette kan en offentlig nøgle frit deles. Den private nøgle tilhører dog kun .n person.,

der er flere kendte matematiske algoritmer, der bruges til at producere den offentlige og private nøgle. Nogle respekterede algoritmer inkluderer:

- Rivest-Shamir-Adelman (RSA) – ældste af de offentlig-private nøglekryptografisystemer., Ofte bruges til at overføre delte nøgler til symmetrisk nøgle kryptografi

- Digital Signatur Standard (DSS) – en Federal Information Processing Standard angive algoritmer, der kan bruges til at oprette digitale signaturer, der bruges af NIST

- Elliptisk kurve kryptografi (ECC)– Som navnet antyder, ECC er baseret på elliptiske kurver til at generere nøgler. Bruges ofte til nøgleaftale og digitale signaturer. På PreVeil bruger vi elliptisk-kurve kryptografiens kurve-25519 og NIST P-256.,

Public key cryptography giver grundlaget for sikkert at sende og modtage meddelelser med alle, hvis offentlige nøgle du kan få adgang til.

Public piletasterne gør det muligt at:

- Brugere til at kryptere en besked til andre personer, på det system

- Du kan bekræfte, at en signatur, der er signeret af en person ‘ s private nøgle

Privat piletasterne gør det muligt at:

- Du kan dekryptere en besked, der er sikret ved din offentlige nøgle

- Du kan tilmelde din besked med din private nøgle, så modtagerne ved, at den meddelelse, kan kun komme fra dig.,

offentlig-privat nøglekryptering: eksempler fra den virkelige verden

digitale signaturer

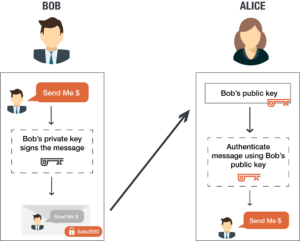

offentlige og private nøgler kan også bruges til at oprette en digital signatur. En digital signatur sikrer, at den person, der sender beskeden, er den, de hævder at være.

typisk bruger vi modtagerens offentlige nøgle til at kryptere dataene, og modtageren bruger derefter deres private nøgle til at dekryptere dataene. Men ved hjælp af ordningen med digitale signaturer er der ingen måde at autentificere kilden til meddelelsen., Mike kunne få fat i Alice ‘ s offentlige nøgle (da den er offentlig) og lade som om Bob er den person, der sender en besked til Alice.

for at oprette en digital signatur underskriver Bob digitalt sin e-mail til Alice ved hjælp af sin private nøgle. Når Alice modtager beskeden fra Bob, hun kan verificere den digitale signatur på meddelelsen kom fra Bob ved hjælp af hans offentlige nøgle. Da den digitale signatur bruger Bobs private nøgle, er Bob den eneste person, der kunne oprette signaturen.

PreVeil ‘ s metode til sikring af meddelelser er lidt mere kompleks end eksemplet ovenfor., Eksemplet giver dog et godt generelt overblik over, hvordan asymmetrisk kryptering fungerer.

Diffie-Helman key exchange

Diffie Hellman key exchange viser et eksempel på, hvordan brugerne kan sikkert udveksle kryptografiske nøgler i løbet af en offentlig kanal.

tidligere krævede sikker krypteret kommunikation, at enkeltpersoner først udvekslede nøgler med sikre midler, såsom papirnøglelister, der blev transporteret af en betroet kurer., Diffie-Hellman key e .change-metoden giver to parter, der ikke har nogen forudgående kendskab til hinanden, mulighed for i fællesskab at etablere en delt hemmelig nøgle over en usikker kanal.

PreVeil bruger Diffie Hellman nøgle udveksling for at aktivere Preveb PreVeil. Web PreVeil er et browser-baseret end-to-end krypteret e-mail-tjeneste, der giver brugerne mulighed for nemt at få adgang til deres sikre e-mail-konto på nettet uden download af software, eller et kodeord for at kunne huske.,

her er en video, der forklarer, hvordan dette fungerer:

![]()

forretningsfordele ved offentlig privat nøglekryptering

ved at bruge en offentlig og privat nøgle til kryptering og dekryptering kan modtagere være sikre på, at dataene er, hvad afsenderen siger, at de er. Modtageren er sikret fortroligheden, integriteten og ægtheden af dataene.

fortrolighed sikres, fordi det indhold, der er sikret med den offentlige nøgle, kun kan dekrypteres med den private nøgle., Dette sikrer, at kun den tilsigtede modtager nogensinde kan gennemgå indholdet

integritet sikres, fordi en del af dekrypteringsprocessen kræver kontrol af, at den modtagne besked matcher den sendte besked. Dette sikrer, at meddelelsen ikke er blevet ændret imellem.

ægthed sikres, fordi hver meddelelse sendt af Alice til Bob også er underskrevet af Alice ‘ s private nøgle. Den eneste måde at dekryptere Alice ‘ s private nøgle er med hendes offentlige nøgle, som Bob kan få adgang til., Ved at underskrive beskeden med sin private nøgle sikrer Alice ægtheden af meddelelsen og viser, at den virkelig kom fra hende.![]()

konklusion

offentlige og private nøglepar danner grundlaget for meget stærk kryptering og datasikkerhed. Hvis du er interesseret i at læse mere om den offentlige og private nøgler, tage et kig på følgende artikler:

- End-to-end-kryptering

- Passwordless godkendelse

- PreVeil teknologi